Pasabahce Luna 43544 1,7л

Мысли, факты, цитаты, заметки.

Хаки и трюки Хаки и трюки |

Виртуалки Виртуалки |

Сисьадминство Сисьадминство |

BASH-скрипты BASH-скрипты |

|||

Парусные суда Парусные суда |

Праздники Праздники |

Моё чтиво Моё чтиво |

Игра KSP Игра KSP |

SparkyLinux 5.0 (Nibiru)

SparkyLinux 5.0 (Nibiru)Десктопная ОСька, позиционируемый как легкий, простой и быстрый дистрибутив, основанный на «тестовой» ветке  Debian и предназначенный как для старых, так и для новых компьютеров. Использует настраиваемые среды рабочих столов

Debian и предназначенный как для старых, так и для новых компьютеров. Использует настраиваемые среды рабочих столов  Enlightenment и

Enlightenment и  LXDE.

LXDE.

Проект начала пилить  польская команда разработчиков linuxiarze.pl в октябре 2011 года как переделку

польская команда разработчиков linuxiarze.pl в октябре 2011 года как переделку  Ubuntu с Enlightenment в качестве рабочего стола по умолчанию, имеющей имя ue17r (Ubuntu Enlightenment17 Remix). Через несколько месяцев тестирования основная ветка системы была изменена на Debian, и переименована в SparkyLinux.

Ubuntu с Enlightenment в качестве рабочего стола по умолчанию, имеющей имя ue17r (Ubuntu Enlightenment17 Remix). Через несколько месяцев тестирования основная ветка системы была изменена на Debian, и переименована в SparkyLinux.

Наследники братьев Стругацких решили вернуть книги писателей в свободный доступ. Они попытались бороться с интернет-пиратами, но затем отказались от этой идеи.

Наследники братьев Стругацких решили вернуть книги писателей в свободный доступ. Они попытались бороться с интернет-пиратами, но затем отказались от этой идеи.

«Законопослушные сайты выполнили нашу просьбу убрать книги Стругацких из свободного доступа, но, к сожалению, существуют еще мириады ресурсов абсолютно незаконопослушных, и одолеть их, увы, совершенно невозможно», — рассказал Андрей Стругацкий.

Произведения братьев Стругацких доступны на официальном сайте писателей.

Компания Gigabyte Technology объявила о выпуске первой в отрасли рабочей станции, построенной на 64-разрядных процессорах ARMv8. Новинка называется ThunderXStation (каталожный номер W281-T90). В ней используются процессоры Cavium ThunderX2.

Основным назначением Gigabyte ThunderXStation производитель видит разработку программного обеспечения для систем на архитектуре ARM. Рабочая станция поставляется с ОС CentOS 7.4 и средствами разработки, включая gcc 7.2, LLVM, gdb, Golang, OpenJDK 9.0, HHVM, Python, PHP и Ruby.

Показать

В корпусе типоразмера 4U установлена системная плата с двумя разъемами для процессоров ThunderX2. Конфигурация системы может включать до 16 ГБ памяти DDR4, до четырех накопителей с поддержкой NVMe и до двух накопителей типоразмера 2,5 дюйма с интерфейсом SATA. На плате есть шесть слотов расширения PCIe 3.0 и два слота OCP x16. Возможности сетевого подключения обеспечены наличием двух портов 10 GbE. Компьютер оснащен 3D-картой Nvidia GeForce GT710, поддерживающей подключение двух мониторов. Питание обеспечивается двумя блоками суммарной мощностью 1600 Вт. Встроенное ПО — AMI Aptio V UEFI и AMI MegaRAC BMC.

Искренние соболезнования родственникам погибших при пожаре 25 марта в ТЦ «Зимняя Вишня» в городе Кемерово... Память о погибших внутри нас, пока жива память, живы и те, о ком мы помним...

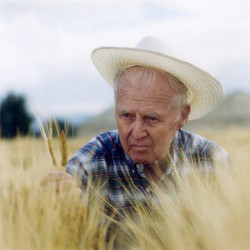

104 года назад, 25 марта 1914 года, родился Норман Борлоуг, агроном, почетный профессор техасского университета A&M, которого называли “отцом зеленой революции”. В 1970 году Борлоуг получил Нобелевскую премию за его роль в создании высокоурожайных сортов пшеницы, риса и кукурузы, которые он затем помог вырастить в странах “третьего мира”.

104 года назад, 25 марта 1914 года, родился Норман Борлоуг, агроном, почетный профессор техасского университета A&M, которого называли “отцом зеленой революции”. В 1970 году Борлоуг получил Нобелевскую премию за его роль в создании высокоурожайных сортов пшеницы, риса и кукурузы, которые он затем помог вырастить в странах “третьего мира”.

Сын фермеров Норман Борлоуг с детства привык к физическому труду и до глубокой старости поражал выносливостью своих молодых сотрудников. Ученый говорил, что выбрал профессию под влиянием страшного неурожая, который в 30-е годы прошлого века обрушился на районы Среднего Запада Америки.

Показать

“Когда я приехал в Миннеаполис поступать в университет, я увидел на улицах города сотни, если не тысячи людей с протянутой рукой, которые умоляли дать им хотя бы 5 центов, чтобы купить хлеба”, — вспоминал Борлоуг.

Он стал главной движущей силой так называемой ”зеленой революции”, благодаря которой с 1960 по 1990 год более чем удвоилось производство продуктов питания. За этот период урожай зерновых в Индии и Пакистане вырос более чем в 4 раза.

Некоторые эксперты считают, что зеленая революция спасла от голодной смерти миллиард людей. Вышедшая в 2006 году и посвященная Борлоугу книга называется “Человек, который накормил весь мир”.

24 марта 2018 года исполнилось 19 лет с начала военной операции НАТО против Союзной Республики Югославия. В этот день в 1999 году без санкции СБ ООН начались бомбардировки территории суверенного государства. Главной причиной воздушно-наступательной операции «Союзная сила» (Allied Force) руководство НАТО назвало «предотвращение геноцида албанского населения в Косово». По данным сайта НАТО, за время операции, продолжавшейся 78 дней, авиация стран альянса совершила 38 тыс. боевых вылетов, свыше 10 тыс. из них имели целью нанесение бомбовых ударов.

24 марта 2018 года исполнилось 19 лет с начала военной операции НАТО против Союзной Республики Югославия. В этот день в 1999 году без санкции СБ ООН начались бомбардировки территории суверенного государства. Главной причиной воздушно-наступательной операции «Союзная сила» (Allied Force) руководство НАТО назвало «предотвращение геноцида албанского населения в Косово». По данным сайта НАТО, за время операции, продолжавшейся 78 дней, авиация стран альянса совершила 38 тыс. боевых вылетов, свыше 10 тыс. из них имели целью нанесение бомбовых ударов.

Показать

Представители правительства Сербии и общественности страны возложили траурные венки к мемориальной доске «Зачем». Она была установлена в память о погибших журналистах сербской национальной телерадиокомпании РТС в результате ночного авиаудара самолетов НАТО по зданию телецентра 23 апреля 1999 года, в результате которого погибли 16 человек.

Члены кабинета министров приняли участие в памятной церемонии в честь символа жертв бомбардировок — трехлетней Милице Ракич, которую убило осколком бомбы в собственном доме в пригороде столицы Батайнице. Вице-премьер и глава МВД Небойша Стефанович и министр инноваций Сербии Ненад Попович возложили венки и цветы к установленному в центре Белграда памятнику «Мы были просто детьми».

Данные о числе жертв сильно расходятся и варьируются от 2 до 10 тысяч человек, а материальный ущерб оценивается в сумму около 100 млрд. долларов. Агрессия вызвала осуждение во всем мире и подняла ряд вопросов, имеющих стратегическое значение для международных отношений и их будущего. Оценивая эту ситуацию, американский конгрессмен Лестер Мансон подчеркнул, что если бы в международной судебной системе и юстиции не господствовали великие державы, то НАТО отвечал бы за ущерб, нанесенный СР Югославии во время агрессии. Однако, заметил он, «НАТО не подчиняется международному праву. Оно и есть международное право».

Данные о числе жертв сильно расходятся и варьируются от 2 до 10 тысяч человек, а материальный ущерб оценивается в сумму около 100 млрд. долларов. Агрессия вызвала осуждение во всем мире и подняла ряд вопросов, имеющих стратегическое значение для международных отношений и их будущего. Оценивая эту ситуацию, американский конгрессмен Лестер Мансон подчеркнул, что если бы в международной судебной системе и юстиции не господствовали великие державы, то НАТО отвечал бы за ущерб, нанесенный СР Югославии во время агрессии. Однако, заметил он, «НАТО не подчиняется международному праву. Оно и есть международное право».

Комитет IETF (Internet Engineering Task Force), занимающийся развитием протоколов и архитектуры интернета, утвердил финальный вариант спецификации, определяющей протокол TLS 1.3, в качестве «Предложенного стандарта» (Proposed Standard). Занимающиеся развитием протокола TLS участники рабочей группы (Transport Layer Security Working Group) смогли прийти к консенсусу и проголосовали за стандартизацию 28 черновика спецификации (все проголосовали «За», исключая Warren Kumari из Google, который проголосовал «не возражаю», пояснив, что не является экспертом по обсуждаемому вопросу). Установка защищённых соединений с использованием TLS 1.3 уже поддерживается в Firefox и Chrome, и будет предложена в ветке OpenSSL 1.1.1.

Комитет IETF (Internet Engineering Task Force), занимающийся развитием протоколов и архитектуры интернета, утвердил финальный вариант спецификации, определяющей протокол TLS 1.3, в качестве «Предложенного стандарта» (Proposed Standard). Занимающиеся развитием протокола TLS участники рабочей группы (Transport Layer Security Working Group) смогли прийти к консенсусу и проголосовали за стандартизацию 28 черновика спецификации (все проголосовали «За», исключая Warren Kumari из Google, который проголосовал «не возражаю», пояснив, что не является экспертом по обсуждаемому вопросу). Установка защищённых соединений с использованием TLS 1.3 уже поддерживается в Firefox и Chrome, и будет предложена в ветке OpenSSL 1.1.1.

Показать

Особенности TLS 1.3: